Votre usine intelligente est-elle à l'abri des cybermenaces ? Naviguer dans le labyrinthe de la convergence IT-OT !

À mesure que les usines intelligentes adoptent la convergence IT-OT et l'intégration de l'IoT, elles ouvrent d'importantes perspectives d'efficacité, mais sont également confrontées à des cybermenaces accrues. Les organisations doivent relever les défis uniques de la fusion IT-OT, où les priorités de sécurité traditionnelles diffèrent, en adoptant des stratégies de sécurité globales et des pratiques standardisées. Il est crucial de mettre l'accent sur des contrôles d'accès robustes, une gestion régulière des actifs et des plans complets de réponse aux incidents. De plus, investir dans des professionnels qualifiés et la formation des employés peut renforcer les défenses. Savoir naviguer efficacement dans ce paysage complexe est essentiel pour tirer parti des avantages de la transformation numérique tout en atténuant les risques de cybersécurité.

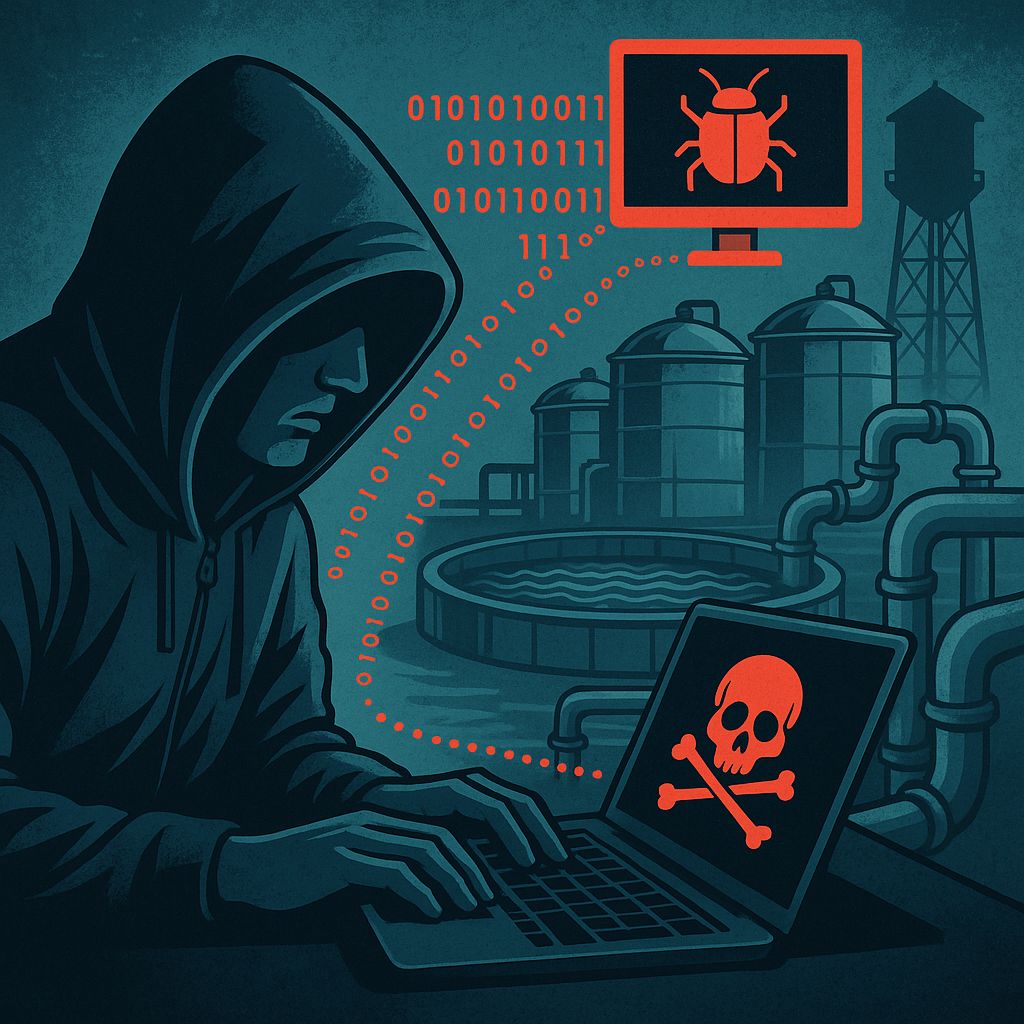

Pourquoi ne nous inquiétons-nous pas des pirates informatiques qui ciblent nos systèmes d’eau ?

La multiplication des cybermenaces ciblant les réseaux d'eau européens suscite l'inquiétude en raison de leurs implications importantes pour la santé et la sécurité publiques. Malgré l'urgence, l'absence de mesures de cybersécurité robustes rend ces infrastructures critiques vulnérables. L'intégration des systèmes de contrôle industriel aux réseaux informatiques améliore l'efficacité, mais présente également un risque d'exploitation par les cybercriminels. Pour atténuer ces menaces, des efforts sont déployés pour normaliser les protocoles de cybersécurité, renforcer la collaboration entre les parties prenantes et accroître les investissements dans les technologies de sécurité. Résoudre efficacement ce problème implique non seulement des mises à niveau technologiques, mais aussi de promouvoir la sensibilisation et la formation à la cybersécurité au sein du secteur.

Blooo obtient le label cyber "Référencé CCI IDF": Un gage de qualité et de confiance et des opportunités pour ses clients

Blooo a obtenu le label cyber « Référence CCI IDF », certifiant la qualité de ses services de cybersécurité. Cette certification permet à ses clients de bénéficier de subventions spécifiques pour renforcer leur résilience face aux cybermenaces. Cette distinction renforce la position de Blooo en tant qu'intégrateur de solutions de confiance et son engagement envers la réussite de ses clients.

Les vulnérabilités de CocoaPods révèlent des faiblesses critiques de la chaîne d'approvisionnement et exigent une refonte urgente de la sécurité de l'écosystème de développement d'Apple

Au cours des derniers développements, la communauté de la cybersécurité a dû faire face à des vulnérabilités importantes posées par le gestionnaire de dépendances CocoaPods, couramment utilisé dans l'écosystème de développement d'Apple. Ces vulnérabilités illustrent la nature persistante et évolutive des menaces pesant sur la chaîne d'approvisionnement, soulignant l'impératif d'un mécanisme de sécurité robuste

Une vulnérabilité critique dans le logiciel du serveur de licences de PTC menace les opérations industrielles : des mesures urgentes de cybersécurité sont nécessaires

Une faille de sécurité critique récemment identifiée dans le logiciel serveur de licences de PTC représente une menace importante pour les entreprises industrielles, ouvrant la voie à des mouvements latéraux au sein des réseaux. Cette vulnérabilité, qui recèle un potentiel de perturbations graves, souligne l'importance de mesures de cybersécurité robustes pour la protection des données.

Vulnérabilités critiques de sécurité dans YubiKeys : révélation de la menace des attaques par canal auxiliaire sur le matériel cryptographique

Des enquêtes récentes sur la sécurité des dispositifs matériels cryptographiques ont mis en évidence des vulnérabilités préoccupantes susceptibles de compromettre l'intégrité des systèmes s'appuyant sur ces outils pour une authentification sécurisée. YubiKeys, une marque de jetons de sécurité de Yubico largement utilisée pour l'authentification à deux facteurs, a fait l'objet d'un examen minutieux.

Amélioration de la sécurité industrielle : intégration de la norme ISA/IEC 62443 pour une cybersécurité robuste dans les systèmes instrumentés de sécurité

L'intégration des systèmes instrumentés de sécurité (SIS) dans les environnements industriels est un élément essentiel de la cybersécurité des technologies opérationnelles (OT) modernes. Compte tenu de la sophistication croissante des cybermenaces ciblant les systèmes de contrôle industriel (ICS), il existe un consensus croissant au sein de la communauté de la cybersécurité concernant l'importance d'adhérer à ces systèmes.

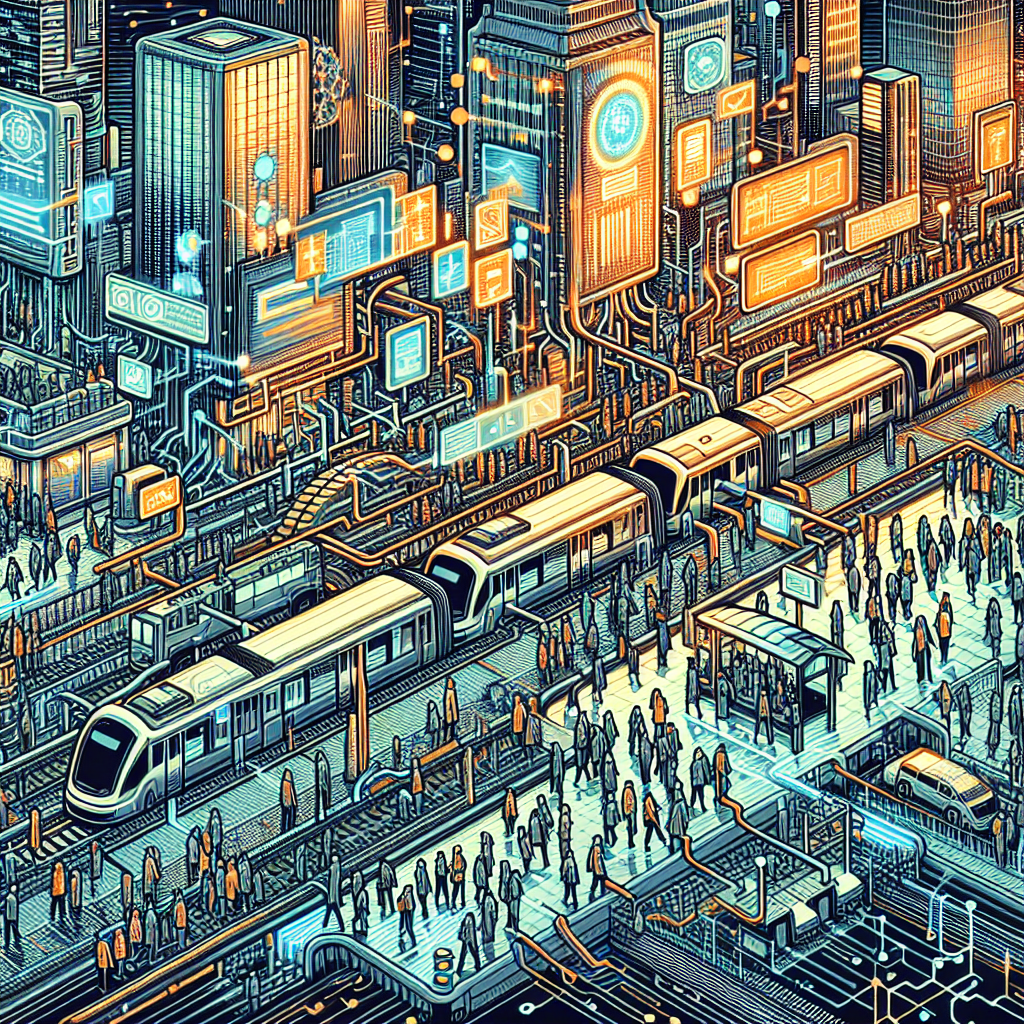

La cyber-résilience mise à l'épreuve : comment Transport for London a déjoué une cyberattaque à enjeux élevés sur les systèmes de transport urbain

Transport for London (TfL), l'organisme gouvernemental responsable du système de transport du Grand Londres, a récemment été confronté à un incident de cybersécurité majeur, soulignant les menaces croissantes auxquelles sont confrontés les systèmes d'infrastructures critiques dans le monde entier. Cet incident, caractérisé par des cyberattaques sophistiquées et persistantes, met en évidence la vulnérabilité

La percée numérique aux enjeux élevés du FBI : le piratage des téléphones cryptés et la bataille entre confidentialité et sécurité

Dans une récente affaire très médiatisée, le FBI a réussi à accéder au téléphone portable de Thomas Matthew Crooks, le suspect impliqué dans une tentative d'assassinat contre l'ancien président Donald Trump lors d'un rassemblement. Cette évolution souligne l'intersection complexe entre l'application de la loi et la cybersécurité, mettant en évidence à la fois les capacités et la co

La recrudescence des attaques DDoS sur les sites Web français expose les risques de cybersécurité pour les Jeux olympiques de Paris

Les développements récents en matière de cyberguerre ont entraîné une recrudescence des attaques par déni de service distribué (DDoS) ciblant les sites Web français, mettant en évidence les risques potentiels pour les prochains Jeux olympiques de Paris. Les autorités et les experts en cybersécurité surveillent de près ces activités, largement attribuées aux groupes hacktivistes People's Cyber Army et Hackne.